Wenn die Webseite oder Applikation Ihres Unternehmens aufgrund eines hohen Aufkommens von verdächtigem Traffic plötzlich offline geht, sind Sie möglicherweise das Ziel eines Distributed Denial-of-Service (DDoS) – Angriffs geworden.

Diese Arten von Cyber-Angriffen werden immer häufiger und können verheerende Folgen für Ihr Unternehmen und Ihren Ruf haben, wenn Sie einen längeren Ausfall Ihrer Webseite verursachen.

In diesem Leitfaden erklären wir Ihnen die Details eines DDoS-Angriffs, wie Sie sich davor schützen können und was zu tun ist, wenn Sie davon betroffen sind.

Schnelle Links: DDoS FAQs

- Was ist ein DDoS-Angriff?

- Verschiedene Angriffsarten

- Das erste Beispiel eines DDoS-Angriffs

- Wer verübt DDoS-Angriffe und warum?

- Wer ist besonders gefährdet, Opfer eines DDoS-Angriffs zu werden?

- Wie man DDoS-Angriffe verhindern kann

- Was zu tun ist, wenn Sie Ziel eines DDoS geworden sind

- Wie Sie erkennen, ob Ihr Computer in ein Botnet aufgenommen wurde (und Was Sie Tun Können)

Was ist ein DDoS-Angriff?

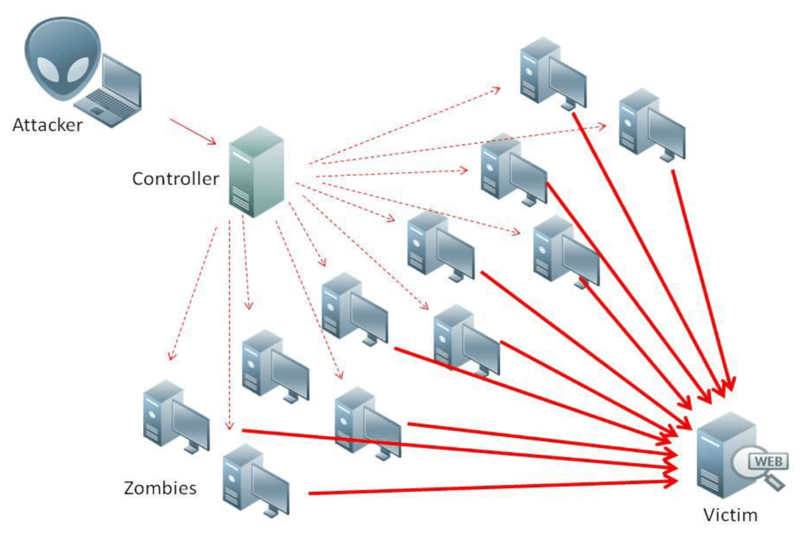

DDoS steht für ‘Distributed Denial-of-Service’.

Bei einem DDoS-Angriff sendet ein Hacker eine Traffic-Flut an ein Netzwerk oder einen Server, um das System zu überfluten und seine Betriebsfähigkeit zu stören. Diese Angriffe dienen für gewöhnlich dazu, eine Webseite oder eine Applikation vorübergehend auszuschalten und können Tage oder manchmal sogar länger anhalten.

Die Technische Seite

Wir verwenden den Begriff Denial-of-Service, weil die Webseite oder der Server während des Angriffs nicht in der Lage ist, den zugelassenen Traffic zu verarbeiten.

Und sie werden als Distributed Denial-of-Service bezeichnet, weil der unzulässige Traffic von hunderten, tausenden oder sogar Millionen anderen Computern kommt. Wenn er von einer einzigen Quelle kommt, wird er als DoS-Angriff bezeichnet.

Verwendung eines Botnets

DDoS-Angriffe nutzen ein Botnet, eine Sammlung mehrere Computer oder Internet-fähiger Geräte, die mithilfe von Malware übernommen wurden, um den Angriff zu starten. Dabei handelt es sich um sogenannte “Zombies.”

Die Verschiedenen Angriffsarten

Die Zombies zielen auf Schwachstellen auf verschiedenen Ebenen der Open Systems Interconnection und werden für gewöhnlich in drei Kategorien unterteilt, je nach Cloudflare:

1. Applikations-Angriffe

Applikations-Angriffe sind die einfachste Form von DDoS; sie ahmen normale Server-Anfragen nach. Mit anderen Worten, die Computer oder Geräte im Botnet kommen zusammen, um auf den Server oder eine Webseite zuzugreifen, genauso wie ein normaler Nutzer es tun würde.

Doch, wenn der DDoS-Angriff sich ausweitet, kann der Server die zunehmenden scheibar-zulässigen Zugriffe nicht mehr verarbeiten und stürzt ab.

2. Protokoll-Angriffe

Ein Protokoll-Angriff erschließt, wie Server Daten verarbeiten, um das Zielobjekt zu überfordern.

Bei manchen Protokoll-Angriffen sendet das Botnet Datenpakete an den Server, die er zusammensetzen soll. Der Server wartet dann auf eine Bestätigung von der Quell-IP-Adresse, die er nie bekommt. Stattdessen treffen immer mehr Daten ein, die entpackt werden müssen.

Bei anderen Arten werden Datenpakete gesendet, die nicht zusammengebaut werden könne, was die Ressourcen des Servers überfordert, der versucht, die Aufgabe zu bewältigen.

3. Volumetrische Angriffe

Volumetrische Angriffe sind den Applikations-Angriffen sehr ähnlich, allerdings mit einem Unterschied. Bei dieser Art von DDoS, wird die verfügbare Bandbreite eines Servers von Botnet-Anfragen aufgefressen.

Botnets können Server zum Beispiel manchmal dazu bringen sich selbst enorme Datenmengen zu senden. Das heißt, dass der Server das Empfangen, Zusammenbauen, Versenden und Erhalten von Daten erneut verarbeiten muss.

Das Erste Beispiel eines DDoS-Angriffs

Der erste bekannte DDoS-Angriff wurde laut Norton im Jahr 2000 von einem 15-jährigen Jungen namens Michael Calce ausgeführt und hat große Webseiten wie Yahoo, CNN und eBay vorübergehend lahmgelegt und eine Fehlermeldung wie oben im Bild ausgelöst.

Ein derartiger Angriff ist seitdem nie wieder vorgekommen.

Wer verübt DDoS-Angriffe und Warum?

Auch wenn DDoS-Angriffe immer starker und ausgeklügelter werden, kann ein Basis-DDoS-Angriff fast von jedem durchgeführt werden. Gewöhnliche Menschen können Online oder auf dem Schwarzmarkt für DDoS-Angriffe bezahlen. Man kann dazu sogar ein bereits bestehendes Botnet mieten.

Mit den frühen DDoS-Angriffen wie dem erste, der von Michael Calce (alias “Mafiaboy”) ausgeführt wurde, wollten die Hacker einfach nur angeben. Nur weil sie es konnten.

Menschen, die DDoS-Angriffe verüben und ihre Gründe dafür sind jedoch meist folgende

- Unternehmensinhaber, die ihrer Konkurrenz schaden wollen

- Rivalisierende Gamer, die ihre Gegner fertig machen wollen

- Aktivisten, die verhindern wollen, dass Menschen bestimmte Inhalte aufrufen

- Trolls, die sich an einer Zielperson rächen wollen

Wer ist besonders gefährdet, Opfer eines DDoS-Angriffs zu werden?

Als Durchschnittsperson hat man nicht viel zu befürchten, da große Unternehmen das Hauptziel sind. Sie könnten als Folge einer Downtime, die durch einen DDoS-Angriff ausgelöst wird, potenziell Millionen oder Milliarden von Dollar verlieren. Inhaber kleinerer Unternehmen könnten ebenfalls beträchtlich leiden.

Für jede Organisation mit einer Online-Präsenz ist es wichtig, jederzeit auf einen potenziellen DDoS-Angriff vorbereitet zu sein.

Wie man DDoS-Angriffe verhindern kann

Man kann einen böswilligen Angreifer nicht daran hindern, unzulässigen Traffic an Ihre Server zu senden, dich sie können sich vorbereiten, um mit der Menge klarzukommen.

1. Schnelles Reagieren durch Überwachung des Traffics

Es ist wichtig, genau zu wissen, aus was normaler, niedriger und hoher Traffic für Ihre Organisation besteht, so Amazon Web Services.

Wenn Sie wissen, womit Sie rechnen müssen, wenn Ihr Traffic die Obergrenze erreicht, können Sie eine Begrenzung festlegen. Das bedeutet, dass der Server nur so viele Anfragen akzeptiert, wie er auch verarbeiten kann.

Immer auf dem aktuellsten Stand hinsichtlich Ihres Traffics zu sein, hilft Ihnen außerdem dabei, Probleme schnell zu erkennen.

Außerdem sollten Sie auf Trafficwellen aufgrund von Jahreszeiten, Marketing-Kampagnen, etc. vorbereitet sein. Viel zulässiger Traffic (aus einem viralen Social Media Link, zum Beispiel) kann manchmal ebenfalls dazu führen, dass der Server abstürzt. Und auch wenn er durch eine zulässige Quelle verursacht wird, kann die Downtime für Ihr Unternehmen dennoch kostspielig werden.

2. Holen Sie Sich Mehr Bandbreite

Wenn Sie erst einmal eine gute Vorstellung davon haben, wie viel Serverkapazität Sie ausgehend von Ihrem durchschnittlichen und hohen Traffic benötigen, sollten Sie sich diesen sichern und mehr. Mehr Server-Bandbreite als Sie tatsächlich brauchen, zu haben, wird als “Over-Provisioning“ bezeichnet.

Das verschafft Ihnen im Fall eines DDoS-Angriffs mehr Zeit, bevor Ihre Webseite, ihr Server oder Ihre Anwendung vollkommen überflutet wird.

3. Verwenden Sie ein Content Distribution Network (CDN)

Das Ziel eines DDoS ist es, Ihren Hosting Server zu überladen. Eine Lösung dafür ist, Ihre Daten auf mehreren Servern auf der ganzen Welt zu speichern.

Genau das tut ein Content Distribution Network.

CDNs stellen Nutzern Ihre Webseite oder Ihre Daten von einem Server aus zur Verfügung, der sich in der Nähe der einzelnen Nutzer befindet, um so eine schnellere Leistung zu erzielen. Doch das bedeutet, dass Sie auch weniger angreifbar sind, denn wenn ein Server überlastet ist, haben Sie noch viele andere, die immer noch in Betrieb sind.

Was zu tun ist, wenn Sie Ziel eines DDoS geworden sind

DDoS-Angriffe sind heutzutage so komplex und leistungsstark, dass es sehr schwer sein kann, sie alleine in den Griff zu bekommen. Deswegen sind Vorkehrungen der beste Schutz vor einem Angriff.

Wenn Sie jedoch angegriffen werden und Ihr Server offline ist, gibt es ein paar Dinge, die Sie tun können:

1. Schnell Schutz-Maßnahmen Ergreifen

Wenn Sie wissen, wie normaler Traffic aussieht, sollten Sie ziemlich schnell in der Lage sein, festzustellen, wenn Sie einem DDoS-Angriff ausgesetzt sind.

Sie werden eine massive Flut von Server-Anfragen oder Webtraffic aus verdächtig aussehenden Quellen sehen. Aber vielleicht haben Sie immer noch etwas Zeit, bevor Ihr Server vollkommen überladen wird und zusammenbricht.

Richten Sie so schnell wie möglich eine Begrenzung ein und löschen Sie Ihre Serverlogs, um für mehr Speicherplatz zu sorgen.

2. Rufen Sie Ihren Hosting-Anbieter an

Wenn der Server für Ihre Daten jemand anderem gehört oder von jemand anderem betrieben wird, sollten Sie dieser Person den Angriff sofort melden.

Sie könnten Ihren Traffic möglicherweise in ein „Blackhole“ verschieben, bis der Angriff nachlässt, so dass eingehende Server-Anfragen einfach versiegen, egal ob sie zulässig oder unzulässig sind. Das ist in ihrem Interesse, damit die Server der anderen Kunden nicht auch abstürzen.

Von da aus leiten sie den Traffic über einen „Scrubber“, um den unzulässigen Traffic herauszufiltern und nur normale Anfragen durchzulassen.

3. Rufen Sie einen Spezialisten

Wenn Sie gerade angegriffen werden oder sich keine Downtime auf Ihrer Webseite oder Applikation leisten könne, sollten Sie vielleicht in Betracht ziehen, sich Rat bei einem DDoS-Migrationsspezialisten zu suchen.

Sie leiten Ihren Traffic auf ihre eigenen massiven Server, die mit der Menge klarkommen und versuchen, unzulässige Anfragen herauszufiltern.

4. Sitzen Sie es aus

Einen Profi anzuheuern, der Ihren Webtraffic umleitet und filtert, ist teuer.

Die meisten DDoS-Angriffe sind nach ein paar Tagen vorbei (auch wenn sie in ernsten Fällen länger dauern können), so dass Sie immer die Option haben, den Verlust einfach hinzunehmen und sich das nächste Mal besser vorzubereiten.

Wie Sie erkennen, ob Ihr Computer in ein Botnet aufgenommen wurde (und Was Sie Tun Können)

Als Privatperson, kann es sein, dass Sie es gar nicht merken, wenn Ihr Computer an ein Botnet angeschlossen wird.

Die Anzeichen

Vielleicht fällt es nicht gleich auf, aber es gibt Anzeigen dafür, dass auf Ihrem Gerät schädliche Vorgänge ablaufen, wie zum Beispiel:

- Häufige Abstürze

- Längere Ladezeiten

- Komische Fehlermeldungen

Was Sie Tun Können

Wenn Sie der Meinung sind, dass sich Ihr Computer merkwürdig verhält, sollten Sie aktiv werden. Sie sollten mithilfe von vertrauenswürdigen Antiviren-Softwares regelmäßig Virenscans durchführen, zum Beispiel mit den empfohlenen Programmen für Windows, Mac, und Linux.

Ein kompletter Scan sollte in der Lage sein, zu erkennen, ob sich auf Ihrem Gerät Malware befindet. In den meisten Fällen kann ein Antiviren-Programm den Virus entfernen. Ein schneller Online Virus-Scan kann auch nicht schaden.

Und denken Sie daran, nie E-Mail-Anhänge oder Webdateien herunterzuladen, wenn Sie nicht genau wissen, worum es sich dabei handelt und woher sie kommen. Diese Phishing-Versuche könnten Malware auf Ihrem Gerät installieren, ohne dass Sie es merken.

Seien Sie Vorbereitet

Ihre Organisation sollte auf deutlich mehr Webtraffic oder Server-Anfragen, vorbereitet sein, als Sie eigentlich benötigen. Bleiben Sie auf der sicheren Seite.

Die beste Lösung ist es, das Risiko eines DDoS-Angriffs von vornherein vorzubeugen. Dazu können Sie ein gutes Antiviren-Programm installieren, das Sie vor Malware schützt. Auch ein CDN sowie die Festlegung einer Begrenzung ausgehend von normalem Traffic sind weitere tolle Vorbeugungsmaßnahmen.

Vorbeugung ist die bessere Heilung, denn wenn einmal ein DDoS-Angriff unterwegs und Ihr Server offline ist, kann es teuer werden, wieder zur Normalität zurückzukehren – die Downtime Ihrer Webseite kann sowohl Ihren Verkäufe als auch Ihrem Ruf schaden. Also achten Sie darauf, dass Ihr Unternehmen auf alle Arten von Angriffen vorbereitet ist.